セキュリティ研究者が GhostLock と呼ばれる概念実証ツールを公開しました。このツールは、正規の Windows ファイル API がどのように攻撃に悪用され、ローカルまたは SMB ネットワーク共有に保存されているファイルへのアクセスをブロックするかを示しています。

Israel Aerospace Industries の Kim Dvash 氏が作成したこの手法は、Windows の「CreateFileW」 API とファイル共有モードを悪用して、ハンドルがアクティブなまま他のユーザーやアプリケーションがファイルを開けないようにするものです。

GhostLock 手法は、CreateFileW() 関数の「dwShareMode」パラメータを悪用します。これは、ファイルが開いている間に他のプロセスがそのファイルに対して持つアクセスのタイプを指定します。

ファイルを「」で開いた場合dwShareMode = 0`、Windows はプロセスにファイルへの排他的アクセスを与え、他のユーザーやアプリケーションがそのファイルを開くことを防ぎます。

たとえば、次のコードは、finance.xlsx ファイルを排他モードで開き、他のプロセスがアクセスできないようにします。

HANDLE hFile = CreateFileW(

L"\\\\server\\share\\finance.xlsx",

GENERIC_READ,

0,

NULL,

OPEN_EXISTING,

FILE_ATTRIBUTE_NORMAL,

NULL

);

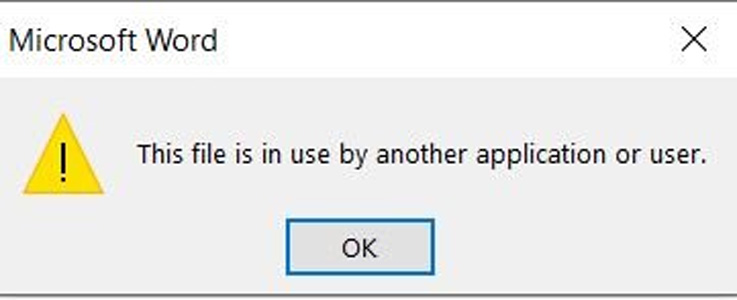

これを実行しようとすると、Windows では代わりに次の「STATUS_SHARING_VIOLATION」エラーが表示されます。

出典: キム・ドゥベシュ

研究者は、SMB 共有上の大量のファイルを再帰的に開くことでこの攻撃を自動化する GhostLock ツールを GitHub で公開しました。これらのファイル共有が開いている間、ファイルに新たにアクセスしようとすると、共有違反が発生して失敗します。

このツールは「標準」ドメイン ユーザーが実行でき、ファイルをロックするための高い権限は必要ありません。

攻撃者が侵害された複数のデバイスから同時に攻撃を開始し、前のプロセスが終了するときにファイル操作を継続的に取得すると、この状況はさらに悪化します。

ただし、関連する SMB セッションが終了するか、GhostLock プロセスが強制終了されるか、影響を受けるシステムが再起動されると、Windows は自動的に保留を閉じ、ファイル アクセスが復元されます。

Dvash氏はBleepingComputerに対し、この手法はランサムウェアのような破壊的な攻撃ではなく、主に破壊的な攻撃として見るべきだと語った。

「はい、その影響は破壊的なものではなく、破壊的なものです。ランサムウェアに似ているのは、データ損失ではなく、運用上のダウンタイムウィンドウです」とDevash氏はBleepingComputerに語った。

この攻撃はサービス拒否手法に似ていますが、侵入時の囮として役立つ可能性があります。

攻撃者は、環境内の他の場所でデータの盗難、水平移動、またはその他の悪意のあるアクティビティを実行しながら、広範なファイル アクセスの中断を利用して IT スタッフを圧倒する可能性があります。

研究者によると、多くのセキュリティ製品や行動検出システムは、大量のファイル書き込みや暗号化操作の検出に重点を置いているという。 GhostLock は主に、ファイルを開くための正当なリクエストを大量に生成するため、検出される可能性は低くなります。

「この攻撃を確実に特定できる唯一の統計は、ファイル サーバー層で ShareAccess = 0 でセッションごとに開かれているファイルの数です。この指標は、Windows イベント ログ、EDR テレメトリ、ネットワーク フロー データではなく、ストレージ プラットフォーム管理インターフェイス内に存在します」と Devash 氏は説明します。

研究者は SIEM クエリを共有し、IT チームと防御者が検出のテンプレートとして使用できる NDR 検出を GhostLock ホワイト ペーパーに含めました。

人工知能は、CPU と OS の両方のサンドボックスをバイパスする 4 つのゼロデイを 1 つのエクスプロイトに連鎖させました。新しいエクスプロイトの波が来ています。

Autonomous Verification Summit (5 月 12 日と 14 日) では、コンテキスト豊富な自律検証がどのようにエクスプロイトを発見し、制御が行われていることを証明し、修復ループを閉じるかをご覧ください。

自分の場所を主張しましょう