Checkmarx は先週末、同社の Jenkins Application Security Testing (AST) プラグインの不正バージョンが Jenkins Marketplace で公開されたと警告しました。

この侵害はハッカー グループ TeamPCP によって主張されており、TeamPCP は Shi-Hold の npm キャンペーンや Trivy 脆弱性スキャナ侵害などのサプライ チェーン攻撃キャンペーンを開始し、その結果、資格情報を盗むマルウェアが配信されました。

Jenkins は、ソフトウェアの構築、テスト、コード スキャン、アプリケーションのパッケージ化、サーバーへの更新の展開に最も広く使用されている継続的インテグレーション/継続的デプロイメント (CI/CD) 自動化ソリューションの 1 つです。

Jenkins Marketplace の Checkmarx AST プラグインは、セキュリティ スキャンを自動パイプラインに統合します。

「我々は、Checkmarx Jenkins AST プラグインの修正バージョンが Jenkins Marketplace で公開されたことを認識しています。現在、このプラグインの新しいバージョンを公開する準備を進めています」と Checkmarx はアップデートで警告した。

これは、アプリケーションセキュリティテスト会社が3月末以来受けている一連のサプライチェーン攻撃の3件目となる。

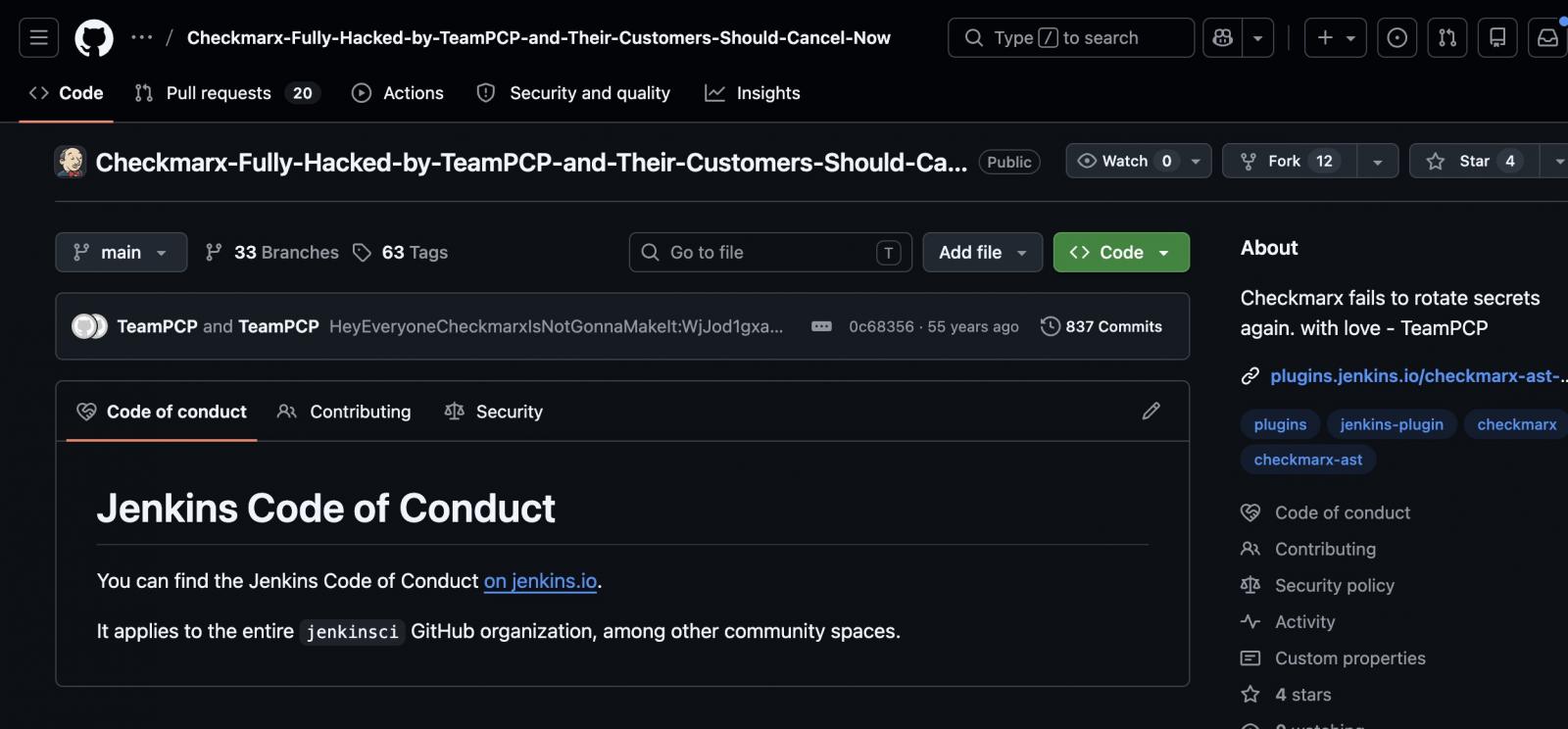

攻撃的セキュリティ エンジニアの Adnand Khan 氏によると、TeamPCP は Checkmarx の GitHub リポジトリにアクセスし、Jenkins AST プラグインを開いて認証情報を盗むマルウェアを配信しました。

同社の広報担当者はBleepingComputerに対し、攻撃者が3月のTrivyサプライチェーン攻撃からリポジトリの認証情報を取得したことを認めた。

ハッカーが「About」セクションに残したメッセージは次のとおりでした:「チェックマークは再びシークレットをスピンできません。愛 – TeamPCP」。

出典: アドナン・カーン

「このアプローチの結果、攻撃者はCheckmarxのGitHub環境と対話し、その後特定のオブジェクトに悪意のあるコードを公開することができた」と同社の広報担当者は述べた。

ハッカーは、Trivy 攻撃で盗んだ認証情報を使用して、データを盗むコードを含むいくつかの開発者ツールの修正版を GitHub、Docker、VSCode 上で公開しました。

攻撃者は少なくとも 1 か月間アクセスを維持し、その後、開発者環境からデータを収集する同社の KICS 分析ツールの悪意のあるバージョンを Docker、Open VSX、VSCode 上に公開しました。

同社は 4 月下旬、LAPSUS$ 脅威グループがプライベート GitHub リポジトリから盗んだデータを漏洩したことを確認しました。

5 月 9 日土曜日、Checkmarx Jenkins AST プラグインの不正バージョン (2026.5.09) が repo.jenkins-ci.org にアップロードされました。このアップデートはプラグインのリリース パイプラインの外にあり、悪意のあるコードが含まれていました。

公式の日付スタイルスキームに従っていないことに加えて、悪意のあるプラグインには git タグと GitHub リリースが不足していました。

Checkmarx はユーザーに対し、2025 年 12 月 17 日にリリースされたプラグインのバージョン 2.0.13-829.vc72453fa_1c16、またはそれより古いバージョンを使用していることを確認するようアドバイスしました。

Checkmarx は、不正な Jenkins プラグインがシステム上で何を行うかについて詳細を明らかにしませんでしたが、悪意のあるバージョンをダウンロードした人は、資格情報が危険にさらされていると想定し、すべてのシークレットを公開し、移動や永続性があるかどうかを調査する必要があります。

Checkmarx は、同社の GitHub リポジトリは顧客の実稼働環境から分離されており、顧客データは GitHub リポジトリに保存されないと述べています。

「当社はこのプロセスを通じて顧客とコミュニケーションを図っており、より多くの情報が入手可能になったら、関連するアップデートを提供し続ける」とサイバーセキュリティ会社は述べ、顧客はサポートポータルまたはセキュリティアップデートセクションで推奨事項を見つけることができると付け加えた。

Checkmarx は、防御者が環境上で侵害の痕跡 (IoC) として使用できる一連の悪意のあるオブジェクトを公開しました。

人工知能は、プロセッサとオペレーティング システムのサンドボックスの両方をバイパスする 4 つのゼロデイを 1 つのエクスプロイトに連鎖させました。新しいエクスプロイトの波が来ています。

Autonomous Verification Summit (5 月 12 日と 14 日) では、コンテキスト豊富な自律検証がどのようにエクスプロイトを発見し、制御が行われていることを証明し、修復ループを閉じるかをご覧ください。

自分の場所を主張しましょう