あるセキュリティ研究者は、Microsoft が彼の報告を無視し、CVE リリースをブロックした後、密かに Azure Backup for AKS の脆弱性にパッチを適用したと主張しています。

研究者のレポートでは、低権限の「バックアップ共同作成者」ロールからクラスター管理者へのアクセスを許可する重大な権限昇格の欠陥について説明しています。

Microsoftはこの主張に異議を唱え、BleepingComputerに対し、この動作は予期されたものであり、「製品に変更は加えられていない」と述べたが、研究者は暴露後の新たな特権チェックと失敗したエクスプロイト試行を文書化し、サイレントパッチを示唆している。

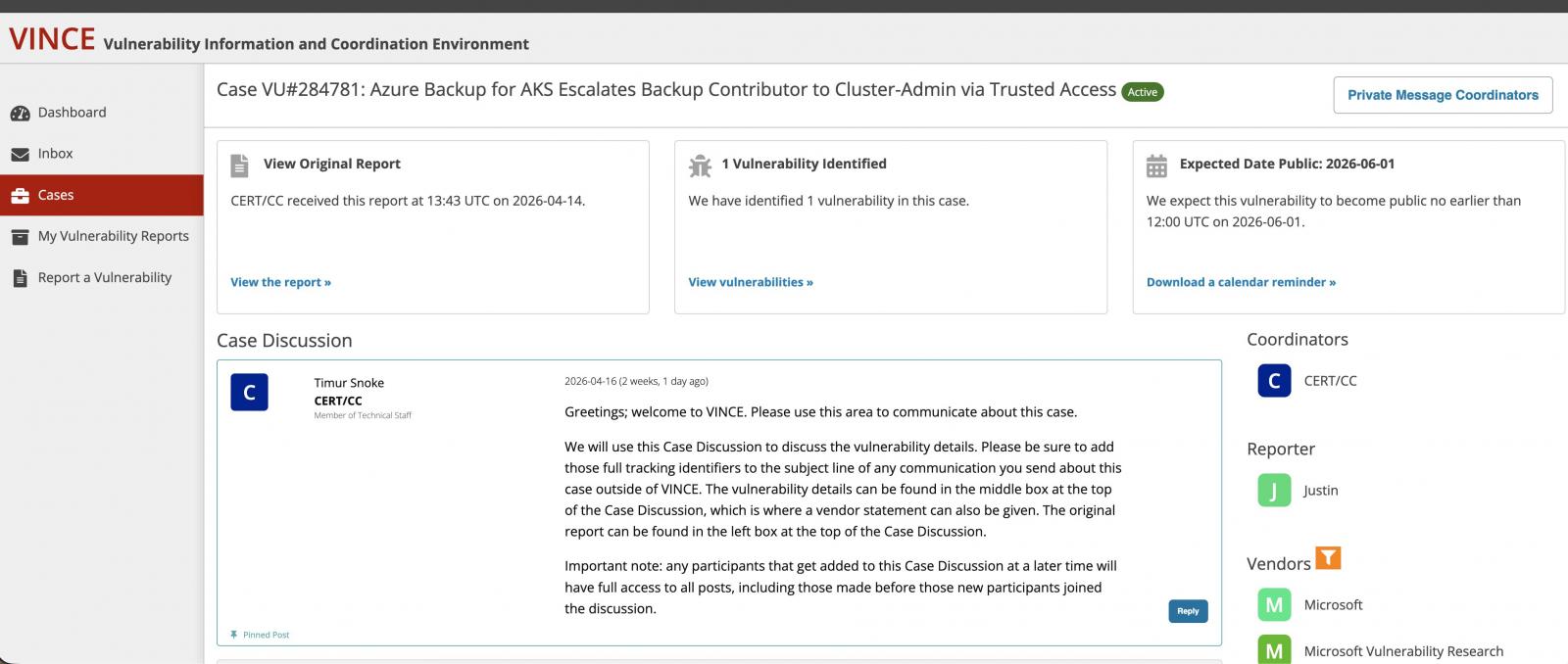

CERTはバグであると認めているが、MicrosoftはCVEをブロックしている

セキュリティ研究者の Justin O’Leary 氏は今年 3 月にこのセキュリティ上の欠陥を発見し、3 月 17 日に Microsoft に報告しました。

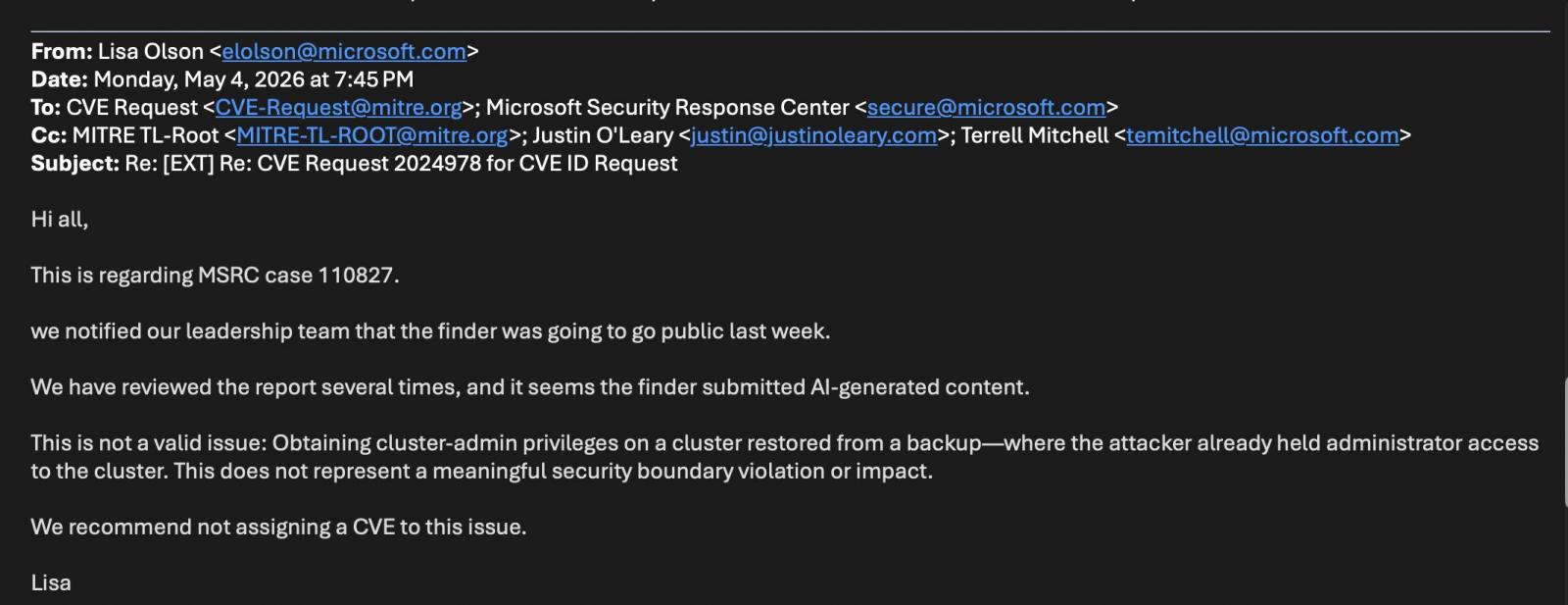

Microsoft Response Center (MSRC) は 4 月 13 日にこの報告を却下し、この問題は「攻撃者がすでに管理者アクセス権を持っていた」クラスター上でのクラスター管理者の取得にのみ関係していると述べ、この特徴付けは攻撃を完全に誤解しているとオレアリー氏は述べた。

「これは事実として間違っています」と研究者は述べています。

「この脆弱性により、Kubernetes 権限を持たないユーザーが Cluster-admin を取得できます。攻撃にはクラスターへの既存のアクセスは必要ありません。アクセスが許可されます。」

オリアリー氏はまた、マイクロソフト社がMITREへの提出内容を「AIが生成したコンテンツ」と表現したが、これは報告書の技術的なメリットに言及していないと述べた。

拒否された後、O’Leary 氏はこの問題を CERT コーディネーション センターにエスカレーションし、同センターは 4 月 16 日に脆弱性を独自に検証し、研究者によれば、それに ID VU#284781 を割り当てました。

、(ジャスティン・オリアリー)

CERT/CC は当初、2026 年 6 月 1 日に一般公開を予定していましたが、その公開は実現しませんでした。

5 月 4 日、Microsoft スタッフが MITRE に連絡し、CVE を割り当てないようアドバイスし、この問題には既存の管理アクセスが必要であると再度主張したと報告されました。

(ジャスティン・オリアリー)

その後、CERT/CC は CNA 階層規則に基づいて訴訟を解決し、事実上 Microsoft (CNA) に自社製品の CVE 発行に関する最終権限を残しました。

攻撃の仕組み

Azure Backup for AKS は、信頼されたアクセスを使用して、Kubernetes クラスター内のプラグインをバックアップするためのクラスター管理アクセス許可を付与します。

O’Leary 氏によると、この欠陥により、バックアップ コンテナーでバックアップ共同作成者の役割のみを持つユーザーは、Kubernetes 権限を持っていなくても、Trusted Access 関係を有効にすることができました。

攻撃者はターゲット AKS クラスターでバックアップを有効にし、Azure がクラスター管理特権を使用して信頼されたアクセスを自動的に構成する可能性があります。そこから、攻撃者はバックアップ操作を使用してシークレットを抽出したり、悪意のあるワークロードをクラスターに復元したりできます。

O’Leary 氏は、この問題を「混乱した代理の脆弱性 (CWE-441)」として分類しました。この脆弱性では、Azure RBAC と Kubernetes RBAC の信頼境界が、予想される承認制御をバイパスする方法で相互作用します。

Microsoftは何も変更が加えられていないと言っているが、動作はそうではないと言っている

BleepingComputer は、この発見が正当なセキュリティ上の脆弱性であるとテクノロジー大手が考えているかどうかを確認するために Microsoft に連絡を取りました。

Microsoftの広報担当者はBleepingComputerに次のように語った。

「私たちの評価では、これはセキュリティ上の脆弱性ではなく、顧客の環境内で既存の管理者権限を必要とする予期された動作であると結論づけられました。したがって、このレポートに対処するために製品の変更は行われず、CVE または CVSS スコアも発行されませんでした。」

しかし、今月レポートを発表した後、O’Leary 氏は元の攻撃経路が機能しなくなっていることに気づきました。

「現在の動作では、2026 年 3 月には存在しなかったエラーが返されます」と彼は述べています。

エラー: UserErrorTrustedAccessGatewayReturnedForbidden

「信頼されたアクセス役割のリンクが見つからない/削除されました」

O’Leary 氏によると、Azure Backup for AKS では、バックアップを実行する前に信頼されたアクセスを手動で設定する必要があり、Azure が自動的に設定する以前の動作が逆転しました。

彼はまた、3 月の最初の検査では行われなかった追加の認可チェックも観察しました。 MSI コンテナーには AKS クラスターとスナップショット リソース グループの両方に対する閲覧者アクセス許可が必要ですが、AKS MSI クラスターにはスナップショット リソース グループに対する共同作成者アクセス許可が必要です。

言い換えれば、この脆弱性はパッチされたように見えますが、Microsoft は公開勧告を発行していないか、顧客に通知していません。

シールドの視認性の問題

CVE や勧告がなければ、防御者はエクスポージャ ウィンドウや修復タイムラインをほとんど把握できません。

「不明な開始日から 2026 年 5 月までの間に Backup Contributor を付与した組織は、権限昇格の危険にさらされていました」と研究者は書いています。

「CVE がなければ、セキュリティ チームはこの危険性を追跡できません。サイレント パッチは顧客ではなくベンダーを保護します。」

この事件は、簡単には解決できない構造的な問題を浮き彫りにしている。

近年、特に脆弱性発見プログラムが報告書の量の増加に直面しているため、ハードウェア、悪用、暴露をめぐるセキュリティ研究者と大手ベンダー間の紛争が一般的になっています。

一部のオープンソース管理者は、AI を利用したレポートがバグ暴露やセキュリティ テスト システムを圧倒しており、正当な発見がタイムリーに注目を集めるのを困難にしていると公に不満を述べています。さまざまな研究者が繰り返し接触したにもかかわらず、ビッグテクノロジーが有効な欠陥の修正を無視したケースも珍しくありません。

すべての当事者のインセンティブを再調整する枠組みがなければ、責任ある情報開示は誰の役にも立たない、特に闇にさらされたままのすべての組織にとって役にも立たない官僚的な行為になる危険があります。

自動テスト ツールは実際の価値を提供しますが、「攻撃者はネットワークを通過できるか?」という 1 つの質問に答えるために構築されています。これらは、コントロールが脅威をブロックしていること、検出ルールが機能していること、またはクラウド構成が適切であることを確認するために構築されたものではありません。

このガイドでは、実際に検証する必要がある 6 つの表面について説明します。

今すぐダウンロード