まとめ

-

BitLocker には、攻撃者がファイル システムへの完全なアクセスを取得できる、これまで知られていなかったゼロデイ エクスプロイトが存在します。

-

物理的にアクセスできる攻撃者は、USB と WinRE を使用して回復をバイパスし、システム コマンド プロンプトを開く可能性があります。

-

Microsoft によって修正されるまで、BitLocker PIN、強力なパスワード、オフライン回復キー、および BIOS/UEFI 管理者パスワードを有効にします。

機密ファイルやデータを保護するために Microsoft が作成した Windows 11 ソリューションが悪用され、攻撃者がシステム全体を簡単にハッキングできるようになったのは、少々皮肉なことです。

BitLocker は、物理ハード ドライブが誰かに渡された場合に備えて PC のファイル システムを暗号化するように設計されていますが、Chaotic Eclipse または Nightmare Eclipse (GitHub) として知られるサイバーセキュリティ研究者によると、BitLocker には、ハッカーがコンピュータ上のあらゆるファイルにランダムにアクセスできる脆弱性が含まれています。また、BitLocker の欠陥が暴露されるのはこれが初めてではありません。

Bitlocker バックドア

無制限にアクセスできますが、注意点があります

このエクスプロイトは、この記事の執筆時点では誰でも GitHub からダウンロードしてコンパイルできるもので、現在の 2 つの脆弱性「YellowKey」と「GreenPlasma」をターゲットにしています。このペアが実行されると、攻撃者はまずファイル システムへの無制限のアクセスを取得し、次にシステム サービスとドライバーを直接操作するための無制限の権限を自分自身に付与することができます。報告によると、Windows 11 (2022 および 2025 サーバー エディションを含む) でのみ動作し、Windows 10 では動作しません。

研究者は通常、これらの脆弱性をソフトウェア ベンダーに報告し(多くの場合、報酬を得る)、穴がパッチされるまで待ってから発見結果を明らかにしますが、Chaotic Eclipse は、バグ報告への対応に関して Microsoft に対して復讐心を抱いているようです。この研究者は、この巨大コンピューティング企業が意図的にバックドアを構築したと非難するまでには至らなかった。

Chaotic Eclipseはブログで「全容を明かすことができるのが待ちきれません」と書いている。 「人々は私のクラッシュを発見する可能性が非常に高いと思いますし、それはマイクロソフトにとって好ましくないことは確かです。」最初の発見は、マストドンのサイバーセキュリティ研究者ケビン・ボーモント氏とウィル・ドーマン氏によって確認されました。

![]()

データのバックアップに暗号化が重要な理由 (および暗号化を簡単に行う方法)

バックアップを暗号化してプライバシーを保護します。

「YellowKey」を悪用するとデータがどのように危険にさらされるか

攻撃者はファイルを USB フラッシュ ドライブにコピーするだけでシステム全体にアクセスできます。

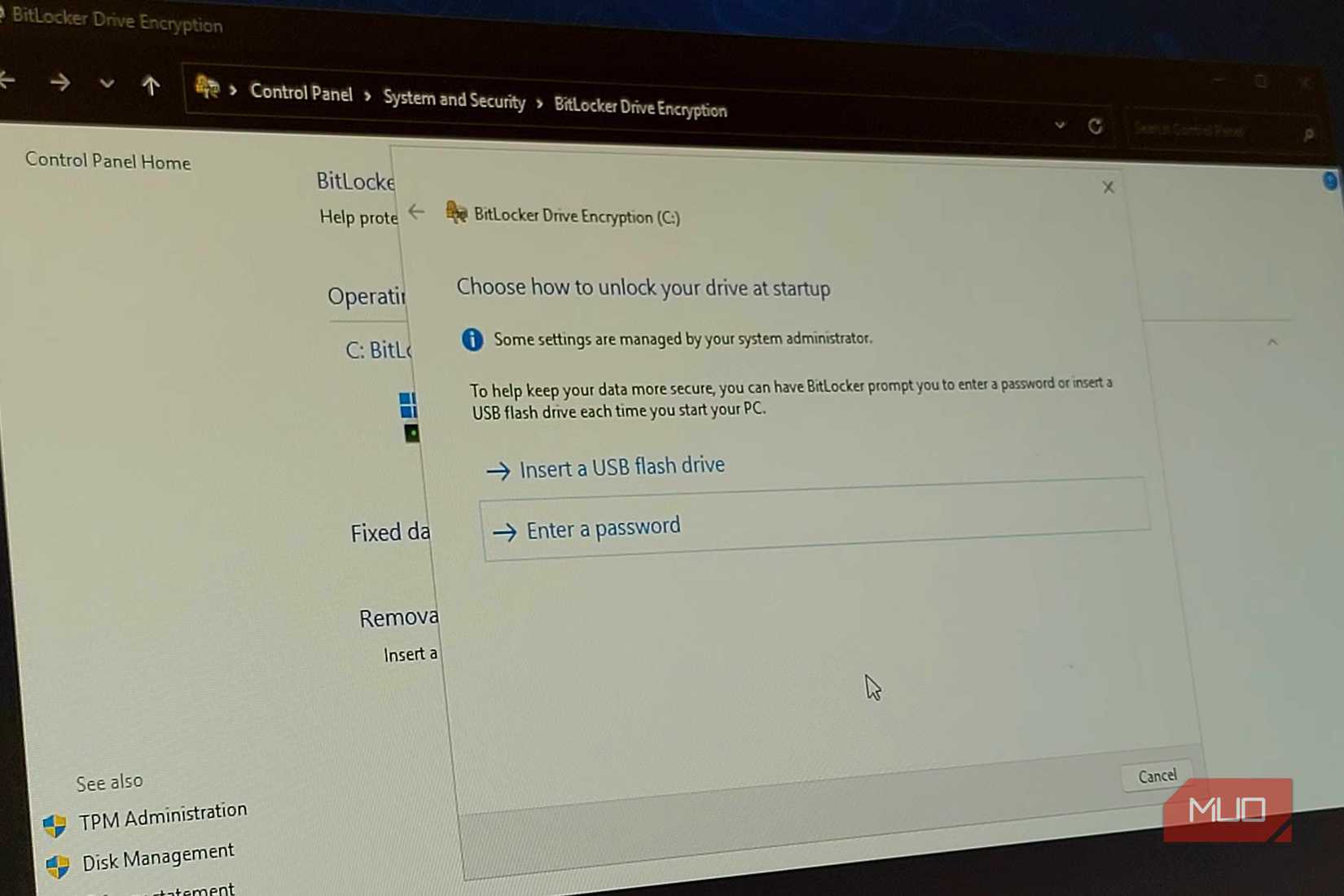

BitLocker は、ほとんどのコンピュータに搭載されているトラステッド プラットフォーム モジュール (TPM) と呼ばれる物理セキュリティ チップとインターフェイスして動作し、ファイルへのアクセスを許可する前に起動中にシステムの正常性と BIOS 構成を確認します。 BitLocker のステータスをチェックして、BitLocker が機能しているかどうかを確認するのは簡単です。よりスムーズな起動を可能にするために、Windows は暗号化を自動的かつ一時的に無効にするサイレント バックグラウンド メカニズムを使用しています。

ただし、攻撃者がシステムに物理的にアクセスした場合、YellowKey を使用すると、そのプロセスを比較的簡単にハイジャックできます。特定のファイルを USB ドライブに配置するか、システム パーティションに直接挿入し、CTRL キーを押しながら Windows 回復環境を起動すると、攻撃者は通常の回復インターフェイスをバイパスし、コマンド プロンプト ウィンドウを通じてシステムの任意の部分にアクセスできます。

![]()

ハードドライブを暗号化するために Windows BitLocker を使用する必要がありますか?

BitLocker を使用するかどうか、それが問題です。

YellowKey が動作を開始するブート プロセスのステップの前に、PIN の入力を必要とする BitLocker セットアップを有効にできることを知って安心するかもしれません。ただし、Chaotic Eclipse は、PIN 保護を完全に無効にするエクスプロイトのバージョンを作成したと述べています。残念ながら、現時点ではそのバージョンをリリースしないことを決定しました。

研究者は続けて、通常は毎月第 2 火曜日に予定されている 6 月のパッチ中に Windows 11 の次のメジャー アップデートが登場するという、さらに大きな脅威について警告しています。 Microsoft からの潜在的な対応とホットフィックスを待っている間、さらに安心感を得るために、BitLocker でこの PIN を有効にすることをお勧めします。

BitLocker を「YellowKey」エクスプロイトから保護する方法。

このトリックは今のところ機能しますが、永遠に確実ではないかもしれません

BitLocker は、Windows 10 Pro および Windows 11 Pro でのみ使用できます。 Windows 11 Home には同様のデバイス暗号化機能がありますが、同じきめ細かな制御は提供されていません。

-

タイプ ビットロッカー [スタート]メニューの検索バーで をクリックし、最も一致する結果を選択します。

-

BitLocker で暗号化するドライブを選択し、 BitLockerをオンにする。

-

このドライブのロックを解除する方法を選択してください。というオプションを選択してください パスワードを使用してドライブのロックを解除する。

通常のベスト プラクティスは、少なくとも 8 ~ 12 文字の英数字の組み合わせで、理想的には記号と大文字の組み合わせを含む強力なパスワードを使用することです。パスワードを書き留める必要がある場合は、パスワードを安全な場所 (文字通りの金庫など) に保管してください。

ここから、回復キー ファイルも作成することをお勧めします。これも同様に別のストレージ デバイスに保存し、安全な場所に保管する必要があります。追加の最後のセキュリティ層として、コンピューターの BIOS/UEFI 設定を入力し、管理者パスワードを設定する必要もあります。これにより、窃盗者がコンピュータの起動順序を簡単に変更することを防ぐことができます。