ハッカーは、npm を標的とした新たなサプライ チェーン攻撃で、人気のあるプロセス間通信パッケージである node-ipc の最近リリースされたバージョンに認証情報を盗むマルウェアを注入しました。

node-ipc パッケージは、さまざまなプロセスが Unix、Windows、UDP、TLS、TCP などのあらゆる形式のソケットを使用して通信できるようにする Node.js モジュールです。

開発者は2022年3月に、ロシアのウクライナ侵略に抗議して、データ交換モジュールを備えたロシアとベラルーシのシステムをターゲットにした兵器化バージョンをリリースしたが、このパッケージは依然としてnpmで毎週69万件以上ダウンロードされている。

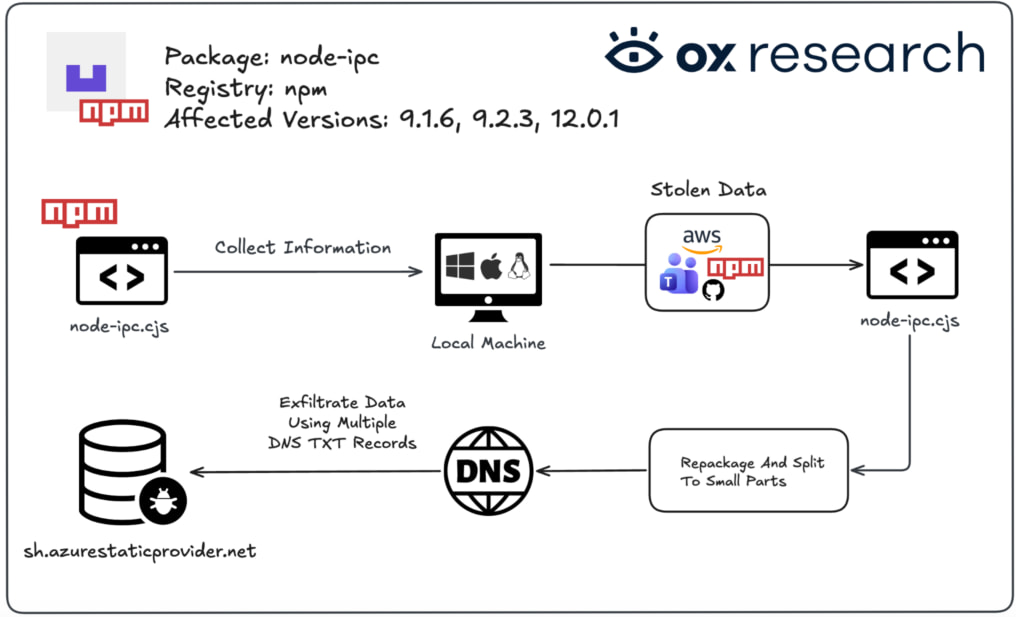

最新のサプライ チェーン攻撃は、Socket、Ox Security、Upwind を含む複数のアプリケーション セキュリティ会社によって特定され、次の 3 つの亜種が悪意のあるものであると確認されました。

- ノード-ipc@9.1.6

- ノード-ipc@9.2.3

- ノード-ipc@12.0.1

悪意のあるコードは CommonJS エントリ ポイント (node-ipc.cjs) 内に隠れており、アプリケーションが読み込まれるたびに自動的に実行されます。

このマルウェアは高度に難読化されており、感染したシステムの指紋を採取し、環境変数と機密性の高いローカル ファイルを収集し、盗まれたデータをアーカイブに圧縮して、DNS TXT クエリを使用して抽出します。

最新の侵害は、「atiertant」という名前の非アクティブなメンテナーのアカウントを侵害した外部攻撃者の仕業と思われます。

研究者らによると、新しいnode-ipcバージョンに注入された情報窃盗犯は、侵害されたシステムから次の種類の情報を収集します。

- AWS、Azure、GCP、OCI、DigitalOcean などのクラウド認定

- SSH キーと SSH 構成

- Kubernetes、Docker、Helm、Terraform の認定

- npm、GitHub、GitLab、および Git CLI トークン

- .env ファイルとデータベース認証情報

- シェル履歴と CI/CD シークレット

- macOS キーチェーン ファイルと Linux キーチェーン

- Firefox プロファイルと中央データベース ファイル (macOS 上)

- Microsoft Teams および IndexedDB のローカル ストレージ パス

このマルウェアは、4 MiB を超えるファイルをスキップし、.git ディレクトリと node_modules ディレクトリのスキャンを回避して、効率を高め、ホスト上の動作ノイズを軽減します。

出典: オックスリサーチ

注目すべき運用上の特徴は、データ抽出に標準の HTTP ベースのコマンド アンド コントロール (C2) トラフィックの代わりに DNS TXT クエリを使用することです。攻撃者は、偽の Azure をテーマにしたドメイン (sh[.]azurestatic プロバイダー[.]net:443) をブートストラップ リゾルバーとして使用し、データを ‘bt に送信します。[.]ノード[.]js」に xh、xd、xf などのクエリ接頭辞を付けます。

Socket によると、500 KB の圧縮アーカイブをフィルタリングすると、約 29,400 の DNS TXT リクエストが生成される可能性があり、これによりトラフィックが通常の DNS アクティビティにマージされる可能性があります。

このマルウェアは、配信前に、収集したデータを一時的に圧縮された tar.gz アーカイブに保存します。このアーカイブは、フォレンジック トレースを減らすために抽出後に削除されます。

このマルウェアは永続性を生成したり、セカンダリ ペイロードをダウンロードしたりしないため、操作は資格情報を迅速に盗み、フィルタリングすることに重点を置いているようです。

影響を受ける可能性のある開発者は、影響を受けるバージョンを直ちに削除し、公開されたシークレットと資格情報をローテーションし、ロック ファイルと npm キャッシュを確認する必要があります。

自動テスト ツールは実際の価値を提供しますが、「攻撃者はネットワークを通過できるか?」という 1 つの質問に答えるために構築されています。これらは、コントロールが脅威をブロックしていること、検出ルールが機能していること、またはクラウド構成が適切であることを確認するために構築されたものではありません。

このガイドでは、実際に検証する必要がある 6 つの表面について説明します。

今すぐダウンロード